Phóng to Phóng to |

| Ảnh minh họa: Internet |

Group-IB cho biết loại mã độc đã âm thầm hoạt động, đánh cắp dữ liệu từ khách hàng của các ngân hàng Mỹ, bao gồm cả Ngân hàng Chase, Capital One, Citibank và Union Bank N.A, cùng các khách hàng dùng thẻ Nordstrom.

Tuần báo An ninh mạng SecurityWeek cho biết tác giả của loại mã độc Dump Memory Grabber còn đăng tải một video hướng dẫn các tin tặc khác cách sử dụng nó. Chương trình mã độc này được phát triển từ ngôn ngữ C++, vận hành trên nền tảng Windows, nhắm đến bộ nhớ của các hệ thống mang tên mmon.exe.

| POS, viết tắt của Point of Sale, là các máy chấp nhận thanh toán thẻ ngân hàng. Hiện nay trên khắp thế giới, các thẻ ATM không chỉ để giao dịch trên máy ATM thuần túy, nó còn được giao dịch tại rất nhiều nơi thông qua các thiết bị POS mà ngân hàng phát hành, triển khai tại các điểm chấp nhận thanh toán như khách sạn, nhà hàng, siêu thị, cửa hàng, sân bay... |

Dump Memory Grabber sử dụng giao thức FTP để chuyển dữ liệu Track 1, Track 2 gồm số thẻ, thông tin tài khoản, tên họ chủ thẻ và ngày hết hạn đến một máy chủ được cho là nằm dưới quyền điều khiển của hacker Nga. Với thông tin này, tội phạm mạng có thể "sao y" và tạo ra một thẻ ATM để rút tiền mặt từ tài khoản nạn nhân.

Theo nghiên cứu từ Group-IB, vài trăm máy POS và ATM tại Mỹ đã bị nhiễm chương trình mã độc này.

Điều tra xuất xứ video hướng dẫn sử dụng cho thấy tác giả là một hacker người Nga có biệt danh "Wagner Richard", đây cũng là hacker đã thực hiện một số cuộc tấn công-từ chối-dịch vụ (DDoS) vào nhiều diễn đàn. Theo website Security Affairs, "Wagner Richard" là một trong 7 thành viên của một nhóm tội phạm mạng.

Quan trọng hơn, các chuyên gia an ninh từ Group-IB cho rằng việc lây nhiễm mã độc vào máy POS và ATM đã được thực hiện nhờ "tay trong". Chỉ một số hệ thống ít ỏi còn dùng Windows XP hay Windows Embedded (hệ điều hành nhúng của Microsoft) có thể bị tấn công từ xa. Tuy nhiên, không loại trừ trường hợp các mạng ngân hàng đã bị tội phạm mạng bẻ khóa và thâm nhập qua các lỗi bảo mật.

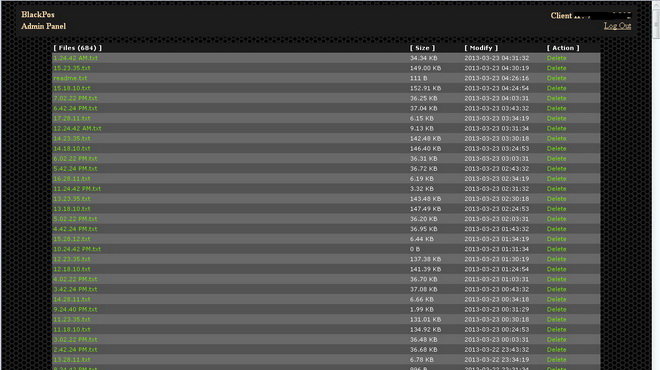

Phóng to Phóng to |

| Dữ liệu là các tập tin văn bản thô (.txt) từ các máy POS gửi về máy chủ điều khiển từ xa, ảnh được Security Affairs cung cấp trong quá trình phân tích và điều tra về loại mã độc Dump Memory Grabber |

Trong tuần trước, Hãng bảo mật McAfee đã cảnh báo loại mã độc thuộc nhóm trojan mang tên VSkimmer với khả năng hoạt động tương tự. VSkimmer đang được rao bán trên các diễn đàn của "thế giới ngầm". "Cha đẻ" của VSkimmer tuyên bố đây là phiên bản có thể "đọc" được dữ liệu trong các chip tích hợp trên các loại thẻ.

* Nhịp Sống Số:

Tại Đức, để đảm bảo an ninh, Ủy ban Tín dụng trung ương (CCC) không cho phép bất kỳ máy POS lẫn máy ATM nào sử dụng hệ điều hành Windows.

Group-IB đã chia sẻ thông tin điều tra Dump Memory Grabber với Visa, các ngân hàng bị ảnh hưởng và các cơ quan quản lý Hoa Kỳ.

Tối đa: 1500 ký tự

Hiện chưa có bình luận nào, hãy là người đầu tiên bình luận